Birinin telefonumu hacklediğini nasıl anlarım – Sizi uyaracak 7 işaret

Bir cep telefonunun izlendiğini nasıl anlarsınız?

Casus yazılımların ortaya çıkmasının ardından, kullanılan cihazların güvenliği de mercek altına alındı.

The Guardian gazetesi ve işbirliği yaptığı 16 medya kuruluşu, İsrail merkezli NSO Group'un 'Pegasus' adlı casus yazılımla dünya çapında gazetecileri, aktivistleri, avukatları ve siyasetçileri hedef aldığını ve en az 10 hükümetin şirketin müşterisi olduğunu ortaya çıkardı.

Diken'in haberi şöyle Yazılımın varlığı ilk olarak Ağustos 2016'da ortaya çıkmıştır. Yazılımı bir telefona yüklemek için kullanılan yöntemlerden biri 'sahte bağlantılar göndermektir'. Hedefin cep telefonuna meşru bir kuruluştan geliyormuş gibi görünen bir bağlantı gönderilir. Bu genellikle bir kargo ya da gönderi takibidir. Kullanıcı bu bağlantıya tıkladığında, yazılım cep telefonuna yüklenir. Casus yazılımların ortaya çıkmasının ardından kullanılan cihazların güvenliği de tartışılmaya başlandı.

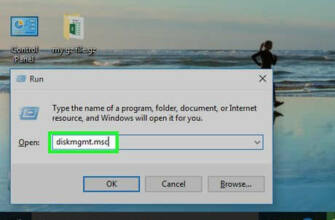

HANGİ CİHAZ GÜVENLİ?

Apple cihazları genellikle Android rakiplerine göre daha güvenli kabul edilir, ancak hiçbir ürün yüzde 100 güvenli değildir.

Apple, işletim sisteminin koduna yüksek düzeyde kontrol uygulamaktadır. Bu, uygulama mağazası aracılığıyla sunulan uygulamalar için de geçerlidir. Bu, genellikle 'gizlilik kaynaklı güvenlik' olarak adlandırılan kapalı bir sistem yaratır. Apple ayrıca kullanıcılar tarafından hızla uygulanabilecek güncellemeler üzerinde de tam kontrol sağlamaya çalışıyor.

Bu, cihazların otomatik yama yüklemesi yoluyla en son iOS sürümüne güncellendiği anlamına geliyor. Bu, güvenliği artırmaya yardımcı olur ve ayrıca en son iOS sürümünde kullanılabilecek uyumlu programların sayısını çoğaltır.

Öte yandan, Android cihazlar açık kaynak koduna dayanmaktadır. Başka bir deyişle, Android yazılımı kaynak koduyla birlikte yayınlanırken, iOS yazılımı nihai ürünü sunar ve kodu paylaşmaz. Açık ve kapalı kaynak kod arasındaki temel fark kullanıcı müdahalesidir. Açık kaynak kodda kullanıcıların yazılıma müdahale etmesi ve yazılımı değiştirmesi mümkündür. Kapalı kaynak kodda ise kullanıcı müdahale edemez ve kendisine sunulanı olduğu gibi kullanır.

Android'in açık kaynak kodlu olması Wifi şifrelerini kırmak gibi şeyler yapmanıza olanak sağlıyor. Ancak benzer işlemleri iOS üzerinde yapmak son derece zordur. Ancak kapalı kaynak olması yazılımın kırılamayacağı anlamına gelmez.

Sonuç olarak, her iki platform da risklere açıktır. Anahtar faktörler motivasyon ve kullanılabilirliktir. Bir iOS sistemi için kötü amaçlı yazılım aracı geliştirmek daha fazla zaman, çaba ve para yatırımı gerektirirken, aynı cihaza sahip olmak tehditler açısından başarıyı artırabilir.

GÖZETLENDİĞİMİZİ NASIL ANLARIM?

Casus yazılımların doğasında bir cihazın içinde gizli kalmak vardır. Bununla birlikte, cihazların ele geçirilip geçirilmediğini gösteren mekanizmalar vardır.

Bunu tespit etmenin nispeten kolay bir yolu Uluslararası Af Örgütü'nün Mobil Doğrulama Yazılımını (MVT) kullanmaktır. Bu uygulama hem Linux hem de MacOS tabanlı sistemlerde çalışabilir ve telefondan alınan bir yedeği analiz ederek mobil cihazınızı inceleyebilir.

Bu yazılım bir cihazın ele geçirildiğini doğrulayamaz veya kanıtlayamazken, bazı ipuçları sağlayabilecek 'güvenlik göstergelerini' tespit edebilir.

Çoğu insanın bu tür saldırılara hedef olması pek olası olmasa da, yalnızca Pegasus'a değil, diğer saldırılara da maruz kalma olasılığını en aza indirmek için atılabilecek bazı basit adımlar vardır.

Cihazınızı kullanırken yalnızca bilinen ve güvenilen kişilerden ve kaynaklardan gelen bağlantıları açın.

Cihazınızın ilgili program yükseltmeleriyle güncellendiğinden emin olun. Bir işletim sisteminin güncellenmiş, standartlaştırılmış bir sürümüne sahip olmak, bilgisayar korsanlığı için temel oluştursa bile hala en iyi savunmadır. Android kullanıyorsanız, işletim sisteminin yeni sürümleri için bildirimlere güvenmeyin. En son sürümü kendiniz kontrol edin.

Telefonunuza fiziksel erişimi sınırlandırmalısınız. Bunu, cihazda pin kodları, parmak izi veya yüz tanıma şifrelerini etkinleştirerek yapın.

Özellikle önemli bilgilere erişirken halka açık ve ücretsiz WiFi hizmetlerinden (oteller dahil) kaçının. Bu tür ağları kullanmanız gerekiyorsa VPN iyi bir çözümdür.

Cihaz verilerinizi şifreleyin ve varsa uzaktan silme özelliklerini etkinleştirin. Cihazınız kaybolur veya çalınırsa, verilerinizin güvende kalabileceğine dair bir güvenceye sahip olursunuz.

Bir cep telefonunun izlenip izlenmediği nasıl anlaşılır?

Casus yazılımların ortaya çıkmasının ardından, kullanılan cihazların güvenliği mercek altına alındı.

Guardian gazetesi ve işbirliği yaptığı 16 medya kuruluşu, İsrail merkezli NSO Group'un 'Pegasus' adlı casus yazılımla küresel çapta gazeteci, aktivist, avukat ve siyasetçileri hedef aldığını ve en az 10 hükümetin şirketin müşterisi olduğunu ortaya çıkardı.

Diken'in haberi şöyle Yazılımın varlığı ilk olarak Ağustos 2016'da ortaya çıkmıştı. Yazılımı telefona yüklemek için kullanılan yöntemlerden biri 'sahte linkler göndermek' idi. Hedefin cep telefonuna meşru bir kuruluştan geliyormuş gibi görünen bir bağlantı gönderiliyor. Bu genellikle bir kargo ya da gönderi takibidir. Kullanıcı bu linke tıkladığında, yazılım cep telefonuna yükleniyor. Casus yazılımın keşfedilmesinin ardından kullanılan cihazların güvenliği de tartışılmaya başlandı.

HANGİ CİHAZ GÜVENLİ?

Apple cihazları genellikle Android rakiplerine göre daha güvenli kabul edilir, ancak hiçbir ürün yüzde 100 güvenli değildir.

Apple, işletim sisteminin kodu üzerinde yüksek düzeyde kontrol uygulamaktadır. Bu, uygulama mağazası aracılığıyla sunulan uygulamalar için de geçerlidir. Bu, genellikle 'gizlilik kaynaklı güvenlik' olarak adlandırılan kapalı bir sistem yaratır. Apple ayrıca kullanıcılar tarafından hızla uygulanabilen güncellemeler üzerinde de tam kontrol sağlamaya çalışır.

Bu şekilde, cihazlar otomatik yama yüklemesi yoluyla en son iOS sürümüne güncellenir. Bu, güvenliği artırmaya yardımcı olur ve ayrıca en son iOS sürümünde kullanılabilecek uyumlu programları çoğaltır.

Öte yandan, Android cihazlar açık kaynak koduna dayanmaktadır. Bu, Android yazılımının kaynak koduyla birlikte yayınlandığı, iOS yazılımının ise nihai ürünü sağladığı ve kodu paylaşmadığı anlamına gelir. Açık ve kapalı kaynak kod arasındaki temel fark kullanıcı müdahalesidir. Açık kaynak kodunda kullanıcıların yazılıma müdahale etmesi ve yazılımı değiştirmesi mümkündür. Kapalı kaynak kodunda ise kullanıcı müdahale edemez ve kendisine sunulanı olduğu gibi kullanır.

Android'in açık kaynak kodlu olması Wifi şifrelerini kırmak gibi işlemleri yapmanıza olanak sağlıyor. Ancak benzer işlemleri iOS üzerinde yapmak son derece zordur. Ancak kapalı kaynak olması yazılımın kırılamayacağı anlamına gelmez.

Sonuç olarak, her iki platform da risklere açıktır. Anahtar faktörler motivasyon ve kullanılabilirliktir. Bir iOS sistemi için kötü amaçlı bir yazılım aracı geliştirmek daha fazla zaman, çaba ve para yatırımı gerektirirken, aynı cihaza sahip olmak tehditler açısından başarıyı artırabilir.

İZLENDİĞİMİZİ NASIL ANLAYABİLİRİM?

Casus yazılımların doğasında bir cihazın içinde gizli kalmak vardır. Bununla birlikte, cihazların ele geçirilip geçirilmediğini gösteren mekanizmalar mevcuttur.

Bunu belirlemenin nispeten kolay bir yolu, Uluslararası Af Örgütü'nün Mobil Doğrulama Yazılımını (MVT) kullanmaktır. Bu uygulama hem Linux hem de MacOS tabanlı sistemlerde çalışabilir ve telefondan alınan bir yedeği analiz ederek mobil cihazınızı inceleyebilir.

Bu yazılım bir cihazın ele geçirildiğini doğrulayamaz ya da kanıtlayamazken, bazı ipuçları sağlayabilecek 'güvenlik göstergelerini' tespit edebilir.

Çoğu insanın bu tür saldırılara hedef olması pek olası olmasa da, yalnızca Pegasus'a değil, diğer saldırılara da maruz kalma olasılığını en aza indirmek için atılabilecek bazı basit adımlar vardır.

Birinin telefonunuzu hacklediğini fark edin

Apple markalı cihazlar genellikle Android rakiplerine göre daha güvenli kabul edilir, ancak hiçbir ürün yüzde 100 güvenli değildir. Çoğu insanın bu tür saldırılara hedef olması pek olası olmasa da, yalnızca Pegasus'a değil, diğer saldırılara da maruz kalma olasılığını en aza indirmek için atılabilecek bazı basit adımlar vardır.

HANGİ CİHAZ GÜVENLİDİR?

Birinin telefonunuzu ele geçirdiğini nasıl anlarsınız?

- Telefon yavaşlıyor, ısınıyor veya pili bitiyor;

- Kişileriniz sizin göndermediğiniz mesajları alıyor;

- Mobil veri kullanımı veya telefon faturası artar;

- Bilinmeyen uygulamalar görünür;

- Telefon ayarlarınız gizemli bir şekilde değişir;

- Telefon yeniden başlar, tamamen kapanır veya garip davranışlar gösterir;

- Kredi kartınızda yapmadığınız alışverişler görüyorsunuz.

Android cihazlar saldırılara karşı daha savunmasızdır, ancak iPhone'lar da tamamen güvenli değildir. Bu yüzden yukarıdaki belirtilere dikkat edin. Bunlar, mobil cihazınızın saldırıya uğradığına dair en yaygın işaretlerdir.

Bu belirtileri tek tek gördüğünüzde her zaman bir saldırı olduğunu söyleyemeyiz, ancak telefonunuz bunlardan birkaçını gösteriyorsa, telefonunuzda bir virüs olduğunu veya bir saldırının hedefi olduğunu anlayabilirsiniz. Şimdi bunun neden ve nasıl olduğunu açıklayacağız.

Telefonunuz sebepsiz yere yavaşlar, ısınır veya şarjı biter

Telefonunuzun yavaşlamasının, ısınmasının veya çok fazla enerji tüketmesinin birçok nedeni vardır.

İşletim sisteminizi yakın zamanda güncellemediyseniz ve yoğun kaynak kullanan herhangi bir uygulama çalıştırmıyorsanız da endişelenmeye başlamalısınız. Bu durum, arka planda çalışan kötü amaçlı yazılım Telefonunuzun kripto para madenciliği için kullanıldığını. Örneğin, bilgisayar korsanları telefonunuzu yoğun kaynak kullanan bir işlem olan kripto para madenciliği için kullanıyor olabilir.

Bu nedenlerle, hangi uygulamaların çalıştığını, ne kadar bellek kullandıklarını ve cihazınızdaki boş alanı kontrol etmeniz gerekir. Eğer nedenini bulamazsanız, birisi telefonunuzu hacklemiş olabilir.

Kişileriniz göndermediğiniz mesajları alıyor

Birisi telefonunuza girdiyse, bilgisayar korsanlarının telefonunuzda bıraktığı kötü amaçlı yazılım, kişilerinize yayılmak için e-postanızı, anlık mesajlaşma servislerinizi ve kısa mesajlarınızı kullanabilir. Bilgisayar korsanları genellikle adınızı içeren mesajlar gönderir ve diğer cihazlara bulaştırmak için bir bağlantı veya dosya ekler.

Birisi gönderdiğiniz bir şeyin şüpheli olduğundan şikayet ederse, araştırmaya başlayın bi̇ri̇si̇ telefonunuzu hacklemi̇ş olabi̇li̇r!

Veri kullanımınız siz bir şey yapmadan artıyor veya telefon faturanızda ani bir artış var

Veri kullanımındaki beklenmedik artışlar, telefonunuzun veri aktarımı için hacklendiği anlamına gelebilir. Örneğin, telefonunuzun kaynakları kripto para madenciliği yapmak veya fotoğraflarınızı çalmak için kullanılabilir. Ayrıca bir bilgisayar korsanının sizi gizlice izlediği anlamına da gelebilir. Hangi uygulamanın sorumlu olduğunu bulmak için uygulama veri kullanımınızı kontrol edin. Anormallikler varsa, birinin telefonunuza girdiğini anlayabilirsiniz.

Çok fazla arama yapmadığınız halde telefon faturanızın arttığını da fark edebilirsiniz. Aramadığınız numaraların kayıtlarını kontrol etmek için bu işareti takip edin. Böyle bir numara bulursanız, birisi telefonunuzu ele geçirmiş ve suçlular bu numarayı ara sunucu olarak kullanıyor olabilir.

Ayrıca şunları da yapabilirsiniz telefon görüşmeleri sırasında arka plandaki garip seslere ve parazitlere dikkat edin . Bu, telefonun iyi çekmediğini gösterebilir. Ancak şu anlama da gelebilir telefonunuzun dinlendiğini ve birinin sizi gizlice takip ettiğini gösterebilir.

Yüklemediğiniz yeni bir uygulama ve/veya antivirüs yazılımının kaybolduğunu fark ettiniz

Şüpheli uygulamalar bulmak, bir bilgisayar korsanının, tacizci eşin veya başka birinin telefonunuza casus yazılım yüklediği anlamına gelir. Antivirüs yazılımınızın kaybolması, virüsün kendini korumasının bir etkisi olabilir; kötü amaçlı yazılımlar bazen antivirüs yazılımını kaldırır. Eğer bunu kendiniz yapmadıysanız, bu birisinin telefonunuzu hacklediğinin işaretlerinden biridir.

Tamam: